Analyse

Die intelligente Fabrik

Die verarbeitende Industrie erlebt wichtige Störungen, da traditionelle Methoden zur Herstellung von...

2021 Zustand der Datenverwaltung und Empowerment

Organisationen nutzen ihre datenzentrierten Futures. Sie stellen mehr Daten für mehr Menschen zur Verfügung,...

Infrastrukturüberwachung 101

Für jedes Unternehmen schafft die schnell erweiterte Implementierung der heutigen Technologie einzigartige...

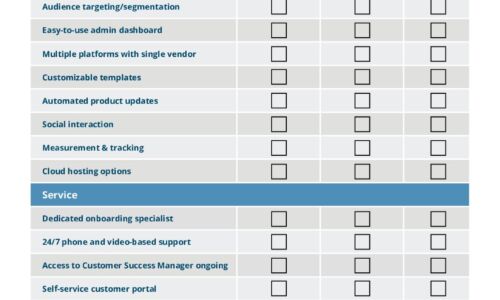

IT Comms Plan Bundle

IT -Teams müssen wichtige Nachrichten in ihrer Organisation kommunizieren - von geplanten Wartungs-...

Arbeitstag für den Einzelhandel

Durch die Schaffung einer reibungslosen Grundlage für Finanzen, HR, Planung und Analyse kann der Arbeitstag...

Hersteller erhalten die industrielle Stärke Sicherheit mit privat 5G.

Die 5G -Technologie hat sich schnell von Aspirational zu BusinessReady entwickelt, und viele Organisationen...

Hör auf, auf ein Bein zu hüpfen

Gehen Sie von Geschwindigkeit zum Wert mit dynamischen DevOps. Lassen Sie nicht zu, dass alte Systeme...

Offene Kanäle, versteckte Bedrohungen

Wie Kommunikations- und Social -Media -Tools die Insider -Risikogleichung für Compliance, IT- und Rechtsteams...

Ein CDO -Leitfaden für Customer Intelligence

Zu sagen, dass sich die Rolle des Chief Data Officer (CDO) schnell entwickelt hat, ist eine Untertreibung....

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.