CRM

Angriff eines Wolkenangriffs: Azure mit Azlog sicherstellen

Microsoft Azure ist eine der am schnellsten wachsenden Cloud-Infrastrukturdienste. Leider sind die mit...

10 Ways Voice wird den Arbeitsplatz in den nächsten 5 Jahren stören

Die Art und Weise, wie Unternehmen an Covid-19 angepasst wurden, war geradezu bemerkenswert. Ganze Unternehmen...

Vergrößerte und virtuelle Realität verstehen

In dem Buch, ein ganz neuer Geist: Warum Right-Brainers die Zukunft regieren, beschreibt der Autor Daniel...

Der CIO -Leitfaden zum intelligenten It

Zwei Drittel (65%) von IT-Entscheidungsträgern geben die herkömmlichen Systeme und Ansätze zu, die...

Planet Retail Research

Das White Paper untersucht die Stimmung der Verbraucher, die Best Practices der Einzelhändler und die...

UCAAS: Cloud Calling

Cloud Calling bietet eine sichere und widerstandsfähige Plattform mit Rich Voice Communications mit...

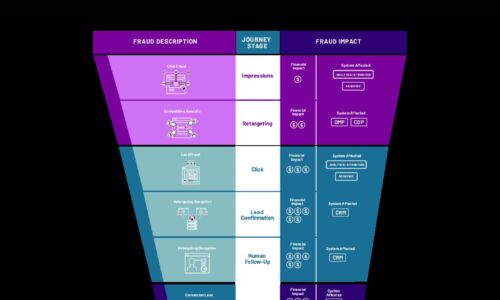

Cyberkriminalität bedroht den digitalen Trichter

Cyberkriminelle verwenden neue Angriffsmethoden auf neuen digitalen Oberflächen, einschließlich digitalem...

Eine Einführung in ITM

Wenn sich Organisationen zu einer verteilteren Belegschaft bewegen, ist der traditionelle Umfang des...

Die CIO -Anleitung zu nativen Cloud -Anwendungen

Um in der heutigen Welt zu konkurrieren, stellen Geschäftsführer erhöhte Anforderungen an sie. Leider...

Die Datenherausforderungen in nutzungsbasierten Abonnements

Die kühnsten Unternehmen nehmen es zur Kenntnis und geben ihren Kunden die gewünschten nutzungsbasierten...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.