Firewall

Sicherheit in der mobilen Cloud -Ära transformieren

Im Zeitalter der digitalen Transformation ist die Aufrechterhaltung sicherer Interaktionen zwischen Benutzern,...

Microsoft Digital Defense Report

Im vergangenen Jahr hat die Welt eine aufstrebende Cyberkriminalitätswirtschaft und den raschen Anstieg...

Fünf Dinge, die jedes Unternehmen über die DSGVO wissen muss

Nach Jahren der Vorbereitung und Ausarbeitung wurden die endgültigen Ts überschritten und ich habe...

Bedrohungsschein: Schutz Ihres Unternehmens im Jahr 2022

Cybersicherheitsbedrohungen entwickeln sich rasch weiter. Bei den neuesten Angriffen verwenden Cyberkriminale...

Forrester Consulting Studie: Vertrauen von Zero Trust

Das Wachstum von Ransomware und Arbeitsbeschäftigung von der Arbeit hat weitaus größere Sicherheitsrisiken...

Analoge Geräte automatisieren den Bedrohungsantwortprozess

Analog Devices (ADI) ist ein Fortune 100-Unternehmen und weltweit führend in der Konstruktion, Herstellung...

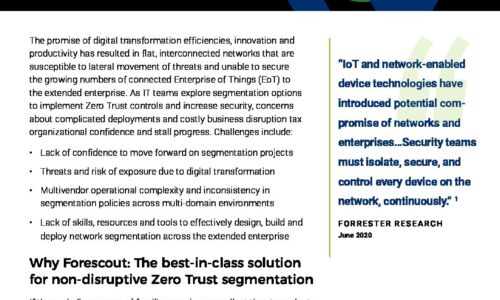

Enterprise-weite Netzwerksegmentierung

Das Versprechen einer digitalen Transformationseffizienz, Innovation und Produktivität hat zu flachen,...

IAM für die reale Welt: Identitätsführung

In der realen Welt ist Governance eine große Herausforderung. Tatsächlich kann Governance erst in Betracht...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.