BYOD

Erhalten Sie die Gesamtendpunktsicherheit mit KACE

Als IT -Profi sind Sie wahrscheinlich unter Druck, eine zunehmend komplexe Umgebung zu verwalten und...

Die endgültige Anleitung zum Citrix -Arbeitsbereich

Benutzererfahrung und Produktivität. Verwenden Sie diesen Leitfaden, um zu verstehen, warum der Citrix...

Entwerfen von hyperbewussten Gesundheitseinrichtungen

Im Kern ist das Internet der Dinge (IoT) eine Verschmelzung von Maschinen in der physikalischen Welt,...

Vergrößerte und virtuelle Realität verstehen

In dem Buch, ein ganz neuer Geist: Warum Right-Brainers die Zukunft regieren, beschreibt der Autor Daniel...

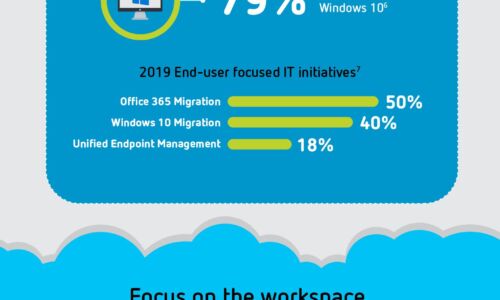

Der digitale Arbeitsbereich: Drei Erfolgselemente des Erfolgs

Die IT -Führungskräfte sagen, dass sie aktiv digitale Arbeitsbereichsstrategien verfolgen, aber dennoch...

Käuferleitfaden für All-in-One IT-Support und -management

Es kann schwierig sein, in der heutigen flexiblen Welt zu verwalten und zu unterstützen. Viele Helpdesk...

Geschäftswachstum und Agilität in der Cloud - Infor vs NetSuite

Wenn Sie weiter gehen möchten, schneller wachsen und mehr als Ihre Konkurrenten erreichen möchten,...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.