BYOD

Microsoft Digital Defense Report

Im vergangenen Jahr hat die Welt eine aufstrebende Cyberkriminalitätswirtschaft und den raschen Anstieg...

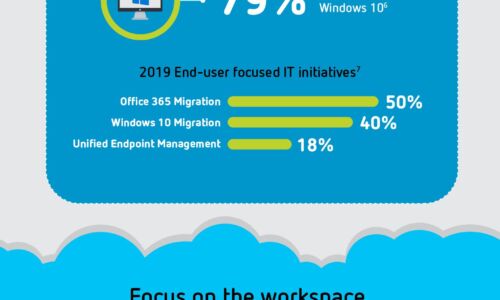

Wie ein Hybrid -Cloud -Ansatz Top IT -Trends unterstützt

Die digitale Störung beeinflusst jede Branche, und Unternehmen verstehen, dass sie sich an eine neue...

Die Entwicklung der Prozessautomatisierung

Automatisierung hat eine lange und berühmte Geschichte. Heutzutage haben Fortschritte in der künstlichen...

5 Gründe, um die Wechsel zu Cloud-verwaltetem Netzwerk zu machen

Cloud hat sich für das Unternehmen bewährt. Die Modernisierung von Cloud -Apps, Berechnung und Speicher...

Reaktion der automatisierten Endpunkt -Vorfälle: Ein Enterprise -Handbuch

Eine starke Cybersicherheit war schon immer ein wesentlicher Bestandteil des digitalen Transformationserfolgs...

Cybersicherheit für Dummies

Fortgeschrittene Bedrohungen haben die Welt der Unternehmenssicherheit verändert und wie Organisationen...

Anwendungsregelung für Dummies

Die Anwendungssteuerung, die manchmal als Anwendungs -Whitelisting bezeichnet wird, ist ein Mittel...

5 Schritte, um den Endpunkt -Cyberkriminalität mit Kace zu kämpfen

Cyberangriffe nehmen in allen Branchen zu, und Cyberkriminelle sind schärfer als je zuvor. Während...

Geschäftswachstum und Agilität in der Cloud - Infor vs NetSuite

Wenn Sie weiter gehen möchten, schneller wachsen und mehr als Ihre Konkurrenten erreichen möchten,...

Sieben Schritte, um mit Microsoft Azure zu beginnen

Bereit, Microsoft® Azure® zu verwenden, aber nicht sicher, wie Sie loslegen? Haben Teams in Ihrer Organisation...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.