Neueste Whitepaper

Es sind 5 härteste Arbeiten von zu Hause aus Herausforderungen

Plötzlich arbeiteten Sie (und alle anderen) von zu Hause aus (WFH). Der einzige Vorteil war das Fehlen...

Wie Cloud -Dienste BCDR verändern

Während sich IT -Systeme und Netzwerke in Bedeutung und Komplexität entwickeln, entwickeln sich die...

MGM China stärkt seine Verteidigung gegen die laterale Bewegung

Der weltberühmte Resort-Betreiber erhält eine beispiellose Sichtbarkeit in den Anwendungsverkehr und...

Bewertung des modernen Unternehmensspeichers

Schnelles Datenwachstum und proliferierende strategische digitale Geschäftsinitiativen haben Organisationen...

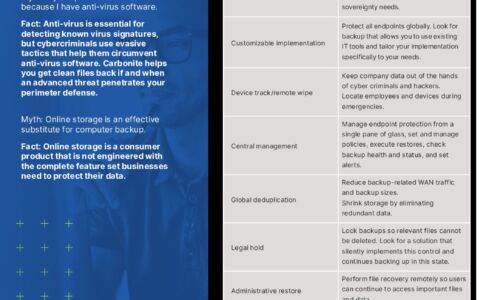

Mythen des Carbonitendpunktschutzes

Mythos: Meine Endpunktdaten sind sicher, weil ich Anti-Virus-Software habe. Mythos: Online -Speicher...

Ponemon Cost of Insider Bedrohungen Bericht 2022

Externe Angreifer sind nicht die einzigen Bedrohungen, die moderne Organisationen in ihrer Cybersicherheitsplanung...

5 Gründe, warum Softwaresicherheit kritischer ist als je zuvor

Anfällige Software und Anwendungen sind die Hauptursache für Sicherheitsverletzungen. Kombinieren Sie...

IT Analytics: Die Grundlage für Cyberhygiene

Die datengesteuerte Entscheidungsfindung (DDDM) verwendet Fakten, Metriken und Daten, um strategische...

Exzellenz digitaler Erfahrungen erhalten

Mit unserem Programm für digitale Beschleunigung arbeiten Sie mit Adobe Strategy Consultants zusammen,...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.