Internet der Dinge (IoT)

Die Neuerfindung beginnt mit der Cloud -Migration der Dateninfrastruktur

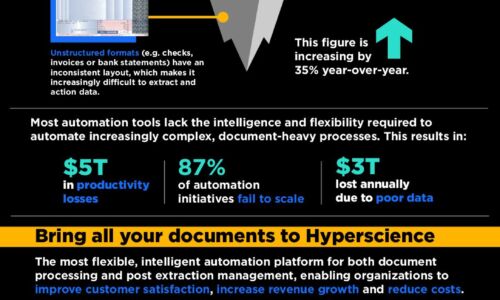

Nehmen Sie die Komplexität Ihrer Dateninfrastruktur heraus Für Organisationen, die Legacy-Dateninfrastruktur...

Der strategische ROI des Netzwerkmanagements

Der ROI für alle Formen integrierter DNS-, DHCP- und IP-Adressmanagement-Lösungen (DDI) besteht weitgehend...

Der geschäftliche Wert von VMware NSX Advanced Load Balancer

Mit NSX Advanced Load Balancer müssen die Teams nicht zwischen Überbereitung und potenziell unzureichenden...

Bauen ereignisgesteuerte Architekturen mit AWS

Schlüsselkonzepte und Überlegungen zum Aufbau von ereignisorientierten Architekturen Für Organisationen,...

Implementierung der NIST Zero Trust Architecture mit ZSCALER

Das National Institute of Standards and Technology (NIST) hat die Kernkomponenten von Zero Trust-Prinzipien...

Digitale Transformation und Risiko für Dummies

Die digitale Transformation hat für viele Unternehmen in den meisten Branchen eine kritische Priorität...

Kernkonnektivität als wichtiger Enabler für intelligente Städte

Da die Urbanisierung weltweit mit einer spannenden Geschwindigkeit fortgesetzt wird, benötigen die Regierungen...

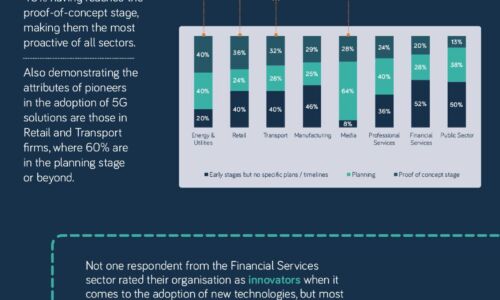

Die 5G -Chance innerhalb der britischen Branche

NEOS Networks Research zeigt, dass zwei Drittel der Organisationen in den nächsten zwei Jahren erhebliche...

Zero Trust: Die perfekte Lösung für den perfekten Sicherheitssturm

Wir erleben ein klassisches Beispiel für den perfekten Sturm. Nie haben Organisationen so viele Herausforderungen...

Wie man Ransomware durch Management des menschlichen Risikos angeht

Die Analyse der ICO -Daten durch Cybsafe ergibt sich aus der Anzahl der gemeldeten Ransomware -Vorfälle...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.